Avertissement : de faux e-mails de domaine gov.vn attaquent les internautes

Le forum WhiteHat.vn a déclaré qu'il existe une campagne d'escroquerie visant à voler les e-mails des utilisateurs de certaines unités utilisant l'e-mail du domaine gov.vn.

Augmentation des attaques entraînant une perte de sécurité des informations

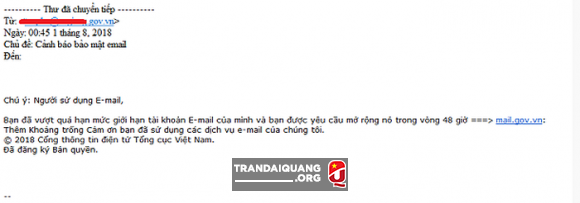

WhiteHat.vn vient d'émettre un avertissement, les utilisateurs recevront un e-mail du « Département général du Vietnam » avec le contenu : « Vous avez dépassé la limite de votre compte e-mail et vous devez la prolonger dans les 48 heures ».

Demandez ensuite aux utilisateurs d'accéder à l'adresse « mail.gov.vn » mais attribuez en fait un lien caché menant à « http://f8s.co/1z8c ».

Ici, les méchants ont créé un formulaire pour demander aux utilisateurs de saisir des informations telles que : Nom complet ; Adresse e-mail ; Nom d'utilisateur ; Mot de passe.

|

| Faux e-mail gov.vn pour arnaquer les utilisateurs. |

Ce formulaire est créé à partir du site web http://formsmarts.com. Les informations saisies par les utilisateurs sont accessibles aux pirates qui peuvent alors pirater l'e-mail et lancer l'attaque suivante.

Le même jour, ce forum de cybersécurité a également publié des informations selon lesquelles Drupal, un système de gestion de contenu open source (CMS) populaire, vient de publier une nouvelle version pour corriger une grave vulnérabilité de sécurité qui permet aux attaquants distants de contrôler les sites Web affectés.

Un attaquant distant pourrait exploiter une valeur d'en-tête HTTP « X-Original-URL » ou « X-Rewrite-URL » spécialement conçue, écrasant le chemin de requête d'URL pour contourner les restrictions d'accès et amener le système cible à afficher une URL différente.

« Drupal CMS est utilisé sur des millions de sites Web et a malheureusement récemment été attaqué après la divulgation d'une vulnérabilité d'exécution de code à distance extrêmement grave, appelée Drupalgeddon2 » - a déclaré WhiteHat.vn.

Auparavant, les experts en cybersécurité avaient également déclaré que le groupe de pirates informatiques chinois 1973cn menait des attaques contre le système de cybersécurité de la ville de Da Nang.

des astuces de plus en plus sophistiquées

Pour fidéliser les utilisateurs, les pirates informatiques utilisent souvent des informations « fiables ». Par exemple, dans l'attaque de piratage de messagerie en cours, le nom de domaine utilisé pour l'envoi des e-mails porte le suffixe .gov.vn. Il s'agit du nom de domaine des administrations centrales et locales.

Le Département général du Vietnam est une organisation relevant du ministère, exerçant la fonction de conseiller et d'assister le ministre dans la gestion de l'État et l'application de la loi pour les domaines et spécialités vastes et complexes à l'échelle nationale conformément à la décentralisation et à l'autorisation du ministre ou formsmarts.com est un site Web qui permet de créer des exemples de formulaires, similaires à Google Forms.

Il s'agit d'informations que peu d'utilisateurs soupçonnent, il est donc facile de déclarer des informations selon les instructions et de perdre rapidement le compte.

|

| Pour inciter les utilisateurs à faire confiance à leurs informations, les pirates utilisent souvent des informations « dignes de confiance ». |

Lors de l'attaque du système d'information du Comité populaire du district de Hai Chau - ville de Da Nang, les pirates ont utilisé des fichiers texte qui faisaient partie des projets de cette unité, ce qui a éveillé les soupçons de peu de personnes.

Par conséquent, les experts en cybersécurité avertissent : « les utilisateurs, en particulier ceux qui utilisent un domaine de messagerie .gov.vn, ne doivent pas accéder aux liens envoyés vers des e-mails avec un contenu similaire à celui ci-dessus.

Si vous avez accédé et saisi des informations et des formulaires, vous devez modifier votre mot de passe de messagerie et en discuter avec le spécialiste de la sécurité de l'information et des technologies de l'information de l'unité.

Les utilisateurs ne doivent pas non plus saisir d'informations de courrier électronique ou d'informations personnelles sur un formulaire suspect, en particulier sur les sites Web qui n'utilisent pas https ; Observez les liens cachés avant d'y accéder ; Observez l'adresse affichée sur le navigateur lors de l'accès aux sites Web.

Les administrateurs de sites Web d'agences et d'entreprises doivent également surveiller rapidement les informations pour mettre à jour les correctifs, évitant ainsi que les pirates informatiques ne pénètrent dans le système d'information de l'agence via des vulnérabilités.