Компьютерные данные могут быть потеряны всего из-за одного файла MS Word

В 2016 году мы стали свидетелями мощного возвращения многих типов программ-вымогателей, и ситуация стала еще опаснее, поскольку в последнее время на долю программ-криптовымогателей (шифрующих пользовательские данные с целью получения выкупа) приходится большинство заражений.

В последнее время эксперты по кибербезопасности продолжают обнаруживать новый тип вируса-вымогателя под названием Locky, который использует алгоритм шифрования AES для шифрования данных и файлов в сетевых папках общего доступа. Способ заражения и распространения этого вируса-вымогателя через интернет также на удивление прост: Microsoft Word.

|

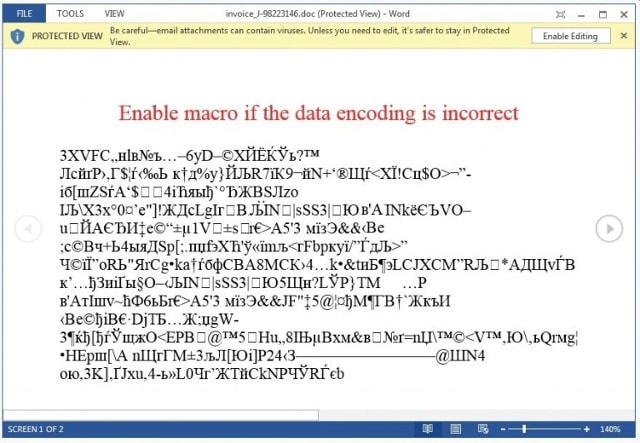

| Ваш компьютер будет зашифрован, когда вы включите макросы для просмотра содержимого файла Word. |

В частности, Locky скрывается в файле Word с прикрепленным вредоносным макросом и распространяется через электронные письма, выдаваемые за счета-фактуры, договоры купли-продажи или содержащие подозрительный контент. Когда получатель письма активирует макрос для просмотра содержимого этого файла Word, Locky незаметно загружается с сервера хакера и немедленно шифрует все файлы на зараженном компьютере.

Этот вирус-вымогатель сканирует весь жёсткий диск и даже сетевые папки, чтобы обнаружить зашифрованные файлы. При этом он игнорирует системные файлы/папки, такие как tmp, winnt, Application Data, AppData, Program Files (x86), Program Files, temp, thumbs.db, $Recycle.Bin, System Volume Information, Boot и Windows, чтобы пользователи могли по-прежнему загружать Windows в обычном режиме.

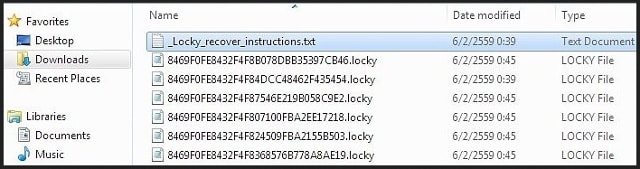

|

Все файлы после шифрования алгоритмом AES будут переименованы в [unique_id][identifier].locky. Более сложный вариант: Locky удалит всю информацию о восстановлении системы, чтобы пользователи не имели возможности восстановить свои данные.

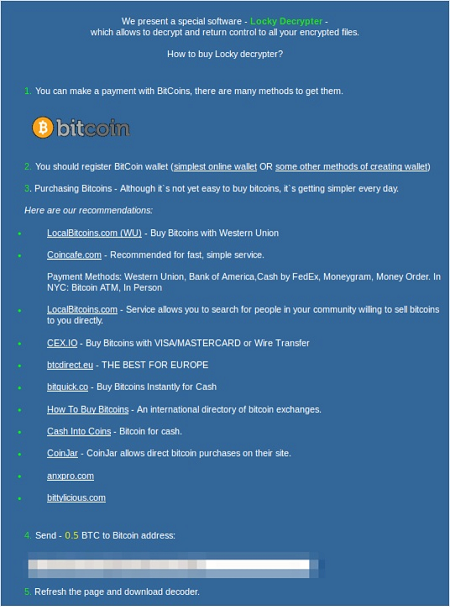

Наконец, вредоносная программа меняет обои рабочего стола на изображение, предупреждающее жертв о том, что произошло с их данными, а также ссылки на страницу расшифровки и требующее выкуп в размере около 0,5 биткойна (более 200 долларов США) за восстановление файлов. У жертвы есть только два варианта: либо переустановить всю систему, либо смириться с потерей данных, либо заплатить хакеру кругленькую сумму.

|

| Заплатить выкуп (биткойн) или смириться с потерей всех данных? |

По сути, Locky по-прежнему использует те же методы, что и другие ранее обнаруженные программы-вымогатели, например, возможность полностью менять имя зашифрованного файла, чтобы затруднить восстановление данных, подобно Cryptolocker. Однако он ещё более опасен, поскольку способен шифровать данные даже в сети общего доступа, что представляет угрозу для крупных компьютерных систем.

Компания Kaspersky, занимающаяся безопасностью, была вынуждена признать, что если жертвы попали в подобную ситуацию, им не остается ничего другого, как заплатить хакерам выкуп — как это сделала вчера Голливудская пресвитерианская больница, заплатив 17 000 долларов в биткоинах в обмен на мир.

|

| Что делает Locky на компьютере пользователя. |

В настоящее время этот вирус-вымогатель продолжает распространяться со скоростью 4000 новых заражений в час, или примерно 100 000 в день в Германии, Нидерландах, США, Хорватии, Мексике, Финляндии... Удивительно, что в 2016 году файл Word мог зашифровать все данные пользователя!

По словам Три Тук Тре

.jpg)